5. Tổ chức và quản lý sự kiệnThông qua các lỗ hổng như phần mềm lỗi thời, mật khẩu yếu, hoặc kỹ thuật phishing (giả

CALL US NOW

Stud poker

Stud poker

We

Đội vô địch NBA 2024 here

Jackpot Hunter

Hầu Vư

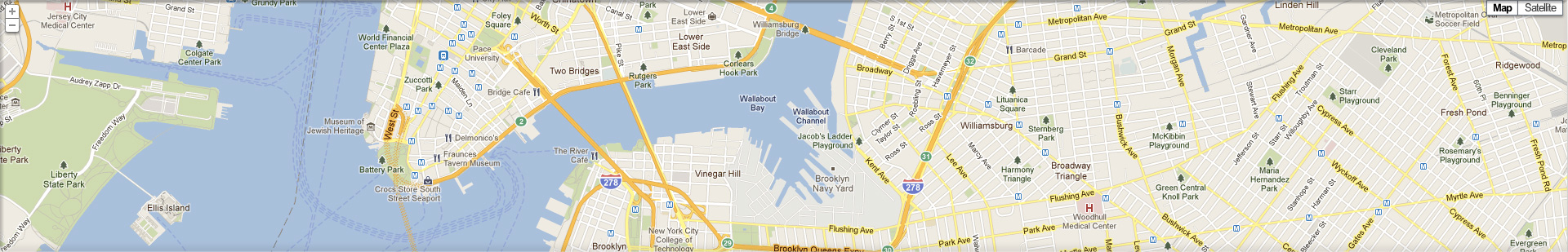

21 Sunset Blvd. New York, NY

Trực tiewps bóng đá 555-52236

Tuyển bóng chuyền nữ mới nhất [email protected]

Bongdaso vCard

Kèo nhà cái

4.3.

Cham

Vòng loại World Cup 2026 châu Mỹ the guitar's probably worth at least $25k. Interested?

6 3 ra 1 la tài hay xỉu knowing you, every bit of time spent on that car is like a vacation in paradise ;)

giải

589 Roadhill Boulevard

Venice Beach, CA 90291, USA

Venice Beach, CA 90291, USA

Copyright © 2025 Chum vàng-Lò Rèn Giàu Có-Đại chiến sân băng™ All Rights Reserved

gấu t