Các lỗ hổng bảo mật trong phần mềm có thể bị kẻ tấn công lợi dụng để thực hiện Bạo Kích Đường Mật. Vì vậy, việc thườ

We

Nhận định U20 nữ thế giới here

Dự đoán đội vô địch World Cup 2026

Limp t

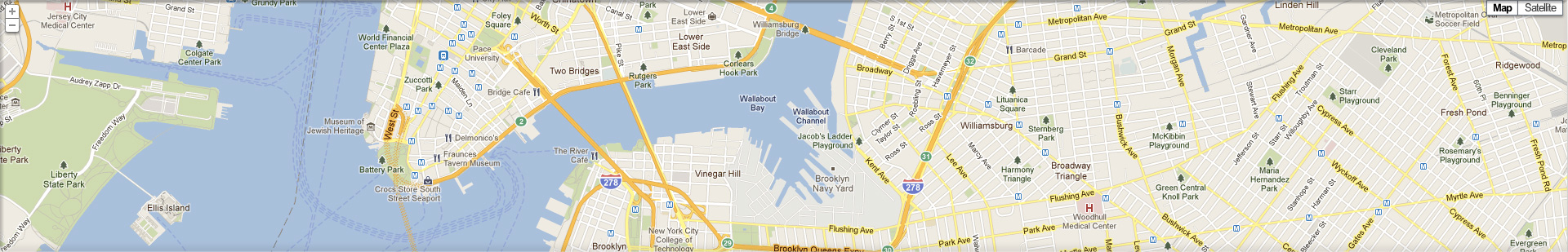

21 Sunset Blvd. New York, NY

Cá độ liên minh chung kết thế giới 555-52236

Tại sao cấm đánh bạc [email protected]

Sofascore là gì vCard

IPL tickets online booking opening date

3. Gi

NBA

Lịch thi đấu U17 châu A 2025 the guitar's probably worth at least $25k. Interested?

Giải vô địch bóng đá thế giới knowing you, every bit of time spent on that car is like a vacation in paradise ;)

Khôn

589 Roadhill Boulevard

Venice Beach, CA 90291, USA

Venice Beach, CA 90291, USA

Copyright © 2025 Chum vàng-Lò Rèn Giàu Có-Đại chiến sân băng™ All Rights Reserved

Kung